BS Gabon et ses

partenaires Cisco et Westcon

ont coorganisés le mardi 29 mars 2019 un évènement

à l’hôtel Radisson BLU

en vue de présenter les nouveautés Cisco

en matière de sécurisation des data centers et des produits de sécurité associés.

Pour rappel, l’environnement de travail des entreprises est en transition vers

des Datacenter de dernière génération et Cloud. Cette transition nécessite une

automatisation des stratégies de sécurité et le provisionnement des

applications de manière dynamique.

La plupart des Datacenters actuels continuent encore l’approche manuelle de configuration de leur politique de sécurité et de provisionnement.

Au travers de cet événement, BS Gabon et ses partenaires ont voulu partager leurs expériences de la conception d’un centre de données totalement sécurisé et offrant une visibilité complète des utilisateurs, des périphériques, des réseaux, des applications et des processus.

Pourquoi les solutions de sécurité classiques ne fonctionnent pas toujours (*)

Les administrateurs de data centers font face à d’importants challenges. Ils doivent sécuriser les nouveaux environnements de data center sans en compromettre les performances ni le fonctionnement. Pour sécuriser le data center, la solution doit :

● Fournir la visibilité et le contrôle sur les applications de data centers personnalisés

● Gérer les flux de trafic asymétriques et les transactions applicatives entre les appareils et les data centers

● S’adapter à l’évolution des data centers : virtualisation, software-defined network (SDN), virtualisation des fonctions de réseau (NFV), infrastructures axées sur les applications (ACI) de Cisco et plus encore

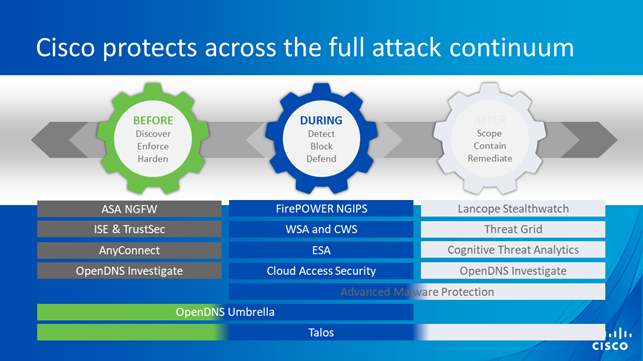

● Être efficace à chaque stade de l’attaque : avant, pendant et après

● S’intégrer avec les dispositifs de sécurité déployés sur tout le réseau

● Prendre en charge le déploiement et le trafic entre les data centers dispersés géographiquement, notamment les environnements cloud, publics et privés

La première victime du compromis : le data center

De nombreuses campagnes cybercriminelles modernes sont spécifiquement conçues pour aider les pirates à atteindre le data center, où résident des données précieuses comme les données personnelles des clients, des informations financières et la propriété intellectuelle de l’entreprise. Mais la protection du data center représente un challenge. Parallèlement, le data center évolue : du physique au virtuel, à des environnements nouvelle génération, comme les SDN et les infrastructures ACI. Le trafic du data center connaît déjà une croissance exponentielle, principalement en raison de l’utilisation grandissante du cloud et de l’émergence des environnements de l’Internet des objets (IoT).

Les data centers d’aujourd’hui fournissent déjà une large gamme d’applications, de services et de solutions pour les entreprises. Nombre d’entre elles s’appuient sur des services déployés dans des data centers dispersés géographiquement pour gérer leurs besoins grandissants en matière de cloud computing et de trafic.

Une autre complication pour les administrateurs de data centers et leurs équipes : les limites du provisionnement et des performances affectent le déploiement des solutions de sécurité telles que les pares-feux de nouvelle génération, et empêchent l’inspection de la totalité du trafic. La sécurité ne doit pas être assurée au détriment des performances du data center. Dans le data center d’aujourd’hui, le provisionnement d’une solution de sécurité doit s’effectuer en quelques heures, voire en quelques minutes. Il ne doit pas prendre des jours ou des semaines. Les performances doivent évoluer de façon dynamique pour qu’il soit possible de gérer les gros pics de trafic.

Sécuriser le data center en cinq étapes

La protection complète du data center nécessite une sécurité renforcée dans cinq domaines clés. La solution doit :

1. Fournir la visibilité et le contrôle sur les applications de data centers personnalisés.

2. Gérer les flux de trafic asymétriques et les transactions applicatives entre les appareils ou les data centers

De nombreux pare-feu de nouvelle génération sont incapables de sécuriser le trafic asymétrique. Les solutions de sécurité dédiées au data center doivent également gérer les transactions d’application entre les data centers ou les appareils, y compris les appareils virtuels

3. S’adapter à l’évolution des data centers. Les environnements de data center passent du physique au virtuel, aux modèles de SDN, d’infrastructure ACI et de NFV nouvelle génération.

4. Être efficace à chaque stade de l’attaque : avant, pendant et après. Les approches classiques de la sécurité n’offrent qu’une détection limitée des attaques et une visibilité restreinte dans l’environnement de data center ; elles se concentrent principalement sur une protection au niveau périmétrique. Pour couvrir tout le spectre des attaques, il s’agit de se préparer à des angles d’attaque très variables : réseau, terminaux, terminaux mobiles et environnements virtuels.

5. Protéger tout le réseau. Toutes les solutions de sécurité du data center doivent prendre en compte le besoin des utilisateurs distants de se connecter directement aux ressources critiques d’un data center.

La sécurité du data center est différente.

Pour véritablement protéger le data center moderne et les nouveaux modèles de data center, les entreprises ne peuvent pas se contenter d’un pare-feu de nouvelle génération. Elles doivent adopter une stratégie de sécurité complète et intégrée, ainsi qu’une architecture fournissant une protection homogène et intelligente sur tout le réseau distribué, de la périphérie au data center, jusque dans le cloud, sans nuire aux performances.

Sécuriser le data center moderne Cisco propose des outils puissants pour protéger les environnements de data center en pleine évolution d’aujourd’hui, pas seulement leur périphérie. Les solutions innovantes Cisco® ASA (Appliance de sécurité adaptatifs) pour la sécurité du data center sont conçues pour protéger les environnements physiques et virtuels et permettre aux entreprises de migrer en toute transparence d’un data center de nouvelle génération classique pour effectuer des déploiements pérennes, protéger les investissements et garantir la protection complète du data center. Les nouveaux éléments de la plate-forme Cisco ASA sont :

· L’Appliance virtuel de sécurité adaptatif (ASAv) : version virtuelle de l’ensemble complet de fonctionnalités du pare-feu Cisco ASA

· Le Cisco ASA 5585-X avec les fonctionnalités FirePOWER : Appliance de sécurité tout spécialement conçu pour le data center, prenant totalement en charge les environnements de data centers classiques, SDN et ACI, l’Appliance de sécurité adaptatif Cisco ASA 5585-X avec les fonctionnalités FirePOWER possède des fonctions de pare-feu avancées et de sécurité IPS nouvelle génération.

· Le système de prévention des intrusions nouvelle génération (NGPIS) Cisco FirePOWER : leader sur le marché des NGIPS, FirePOWER est disponible sous forme de solutions physiques ou virtuelles. Il identifie et évalue les connexions aux ressources du data center, et il surveille les activités suspectes sur le réseau.

D’autres solutions Cisco assurent la protection complète du data center :

· Cisco ISE (Identity Services Engine) et TrustSec : les équipes IT peuvent créer, partager et mettre en œuvre des politiques de sécurité de manière dynamique en cas d’ajout de nouveaux appareils ou utilisateurs dans l’environnement de data center via UCS Director.

· La technologie Cisco OpenAppID pour Snort : grâce à elle, les équipes IT peuvent créer, partager et mettre en œuvre un mécanisme de détection des applications et développer des règles spécifiques pour les applications personnalisées du data center.

· Les solutions Cisco FireAMP™ et FireSIGHT™ : une analyse et une protection avancées contre les programmes malveillants sont nécessaires lorsqu’une approche holistique axée sur les attaques est privilégiée pour sécuriser le data center moderne avant, pendant et après une attaque.

Et d’autres solutions qui avaient fait l’objet d’un partage très constructif avec les participants de l’événement.